來源:網(wǎng)信前沿觀察

日前,西北工業(yè)大學(xué)遭遇美國國家安全局(National Security Agency,以下簡稱NSA)網(wǎng)絡(luò)攻擊,對此,國家計(jì)算機(jī)病毒應(yīng)急處理中心于9月13日公布了美國NSA專用網(wǎng)絡(luò)武器“飲茶”分析報(bào)告,結(jié)果表明,該網(wǎng)絡(luò)武器為“嗅探竊密類武器”,主要針對Unix/Linux平臺,其主要功能是對目標(biāo)主機(jī)上的遠(yuǎn)程訪問賬號密碼進(jìn)行竊取。

技術(shù)分析團(tuán)隊(duì)認(rèn)為,“飲茶”編碼復(fù)雜,高度模塊化,支持多線程,適配操作系統(tǒng)環(huán)境廣泛,反映出開發(fā)者先進(jìn)的軟件工程化能力。同時,隨著調(diào)查的逐步深入,技術(shù)團(tuán)隊(duì)還在西北工業(yè)大學(xué)之外的其他機(jī)構(gòu)網(wǎng)絡(luò)中發(fā)現(xiàn)了“飲茶”的攻擊痕跡,很可能是美國NSA下屬特定入侵行動辦公室(TAO)利用“飲茶”對中國發(fā)動了大規(guī)模的網(wǎng)絡(luò)攻擊活動。

美國NSA網(wǎng)絡(luò)武器“飲茶”分析報(bào)告

國家計(jì)算機(jī)病毒應(yīng)急處理中心在對西北工業(yè)大學(xué)遭境外網(wǎng)絡(luò)攻擊事件進(jìn)行調(diào)查過程中,在西北工業(yè)大學(xué)的網(wǎng)絡(luò)服務(wù)器設(shè)備上發(fā)現(xiàn)了美國國家安全局專用的網(wǎng)絡(luò)武器“飲茶”(NSA命名為“suctionchar”)(參見我中心2022年9月5日發(fā)布的《西北工業(yè)大學(xué)遭美國NSA網(wǎng)絡(luò)攻擊事件調(diào)查報(bào)告(之一)》)。國家計(jì)算機(jī)病毒應(yīng)急處理中心聯(lián)合北京奇安盤古實(shí)驗(yàn)室對該網(wǎng)絡(luò)武器進(jìn)行了技術(shù)分析,分析結(jié)果表明,該網(wǎng)絡(luò)武器為“嗅探竊密類武器”,主要針對Unix/Linux平臺,其主要功能是對目標(biāo)主機(jī)上的遠(yuǎn)程訪問賬號密碼進(jìn)行竊取。

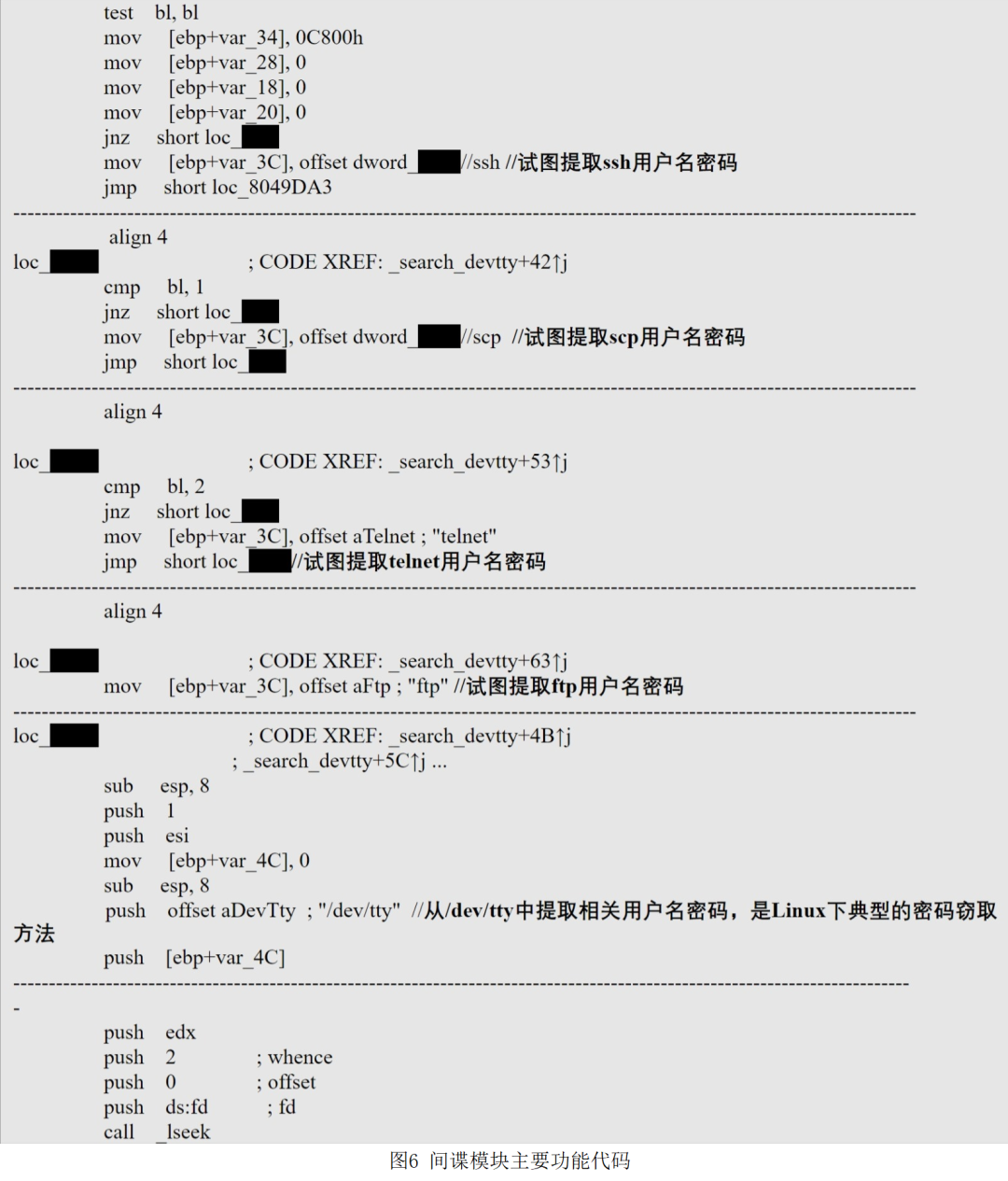

經(jīng)技術(shù)分析與研判,該網(wǎng)絡(luò)武器針對Unix/Linux平臺,與其他網(wǎng)絡(luò)武器配合,攻擊者可通過推送配置文件的方式控制該惡意軟件執(zhí)行特定竊密任務(wù),該網(wǎng)絡(luò)武器的主要目標(biāo)是獲取用戶輸入的各種用戶名密碼,包括SSH、TELNET、FTP和其他遠(yuǎn)程服務(wù)登錄密碼,也可根據(jù)配置竊取保存在其他位置的用戶名密碼信息。

該網(wǎng)絡(luò)武器包含“驗(yàn)證模塊(authenticate)”、“解密模塊(decrypt)”、“解碼模塊(decode)”、“配置模塊”、“間諜模塊(agent)”等多個組成部分,其主要工作流程和技術(shù)分析結(jié)果如下:

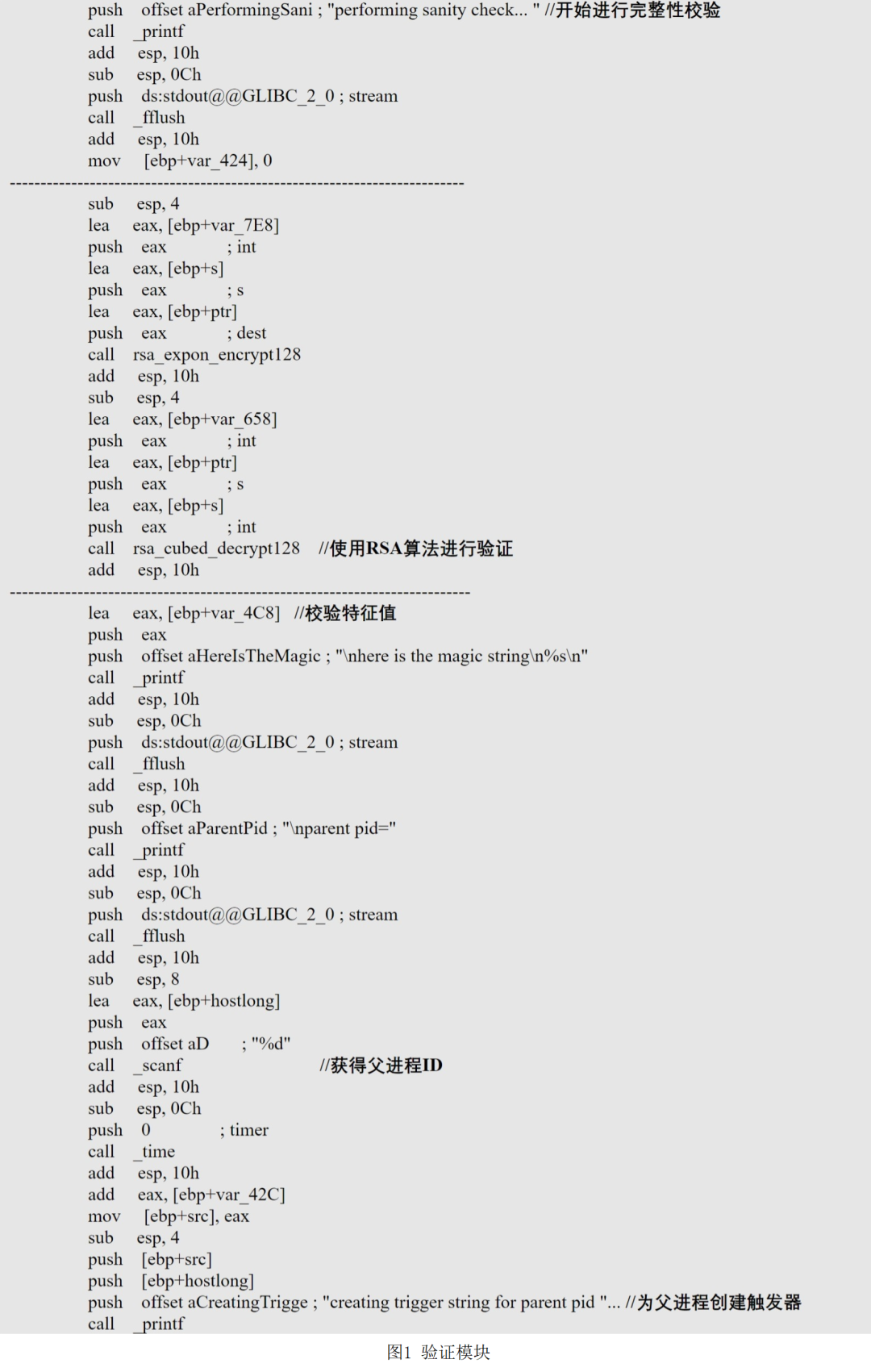

驗(yàn)證模塊的主要功能是在“飲茶”被調(diào)用前驗(yàn)證其調(diào)用者(父進(jìn)程)的身份,隨后進(jìn)行解密、解碼以加載其他惡意軟件模塊。如圖1所示。

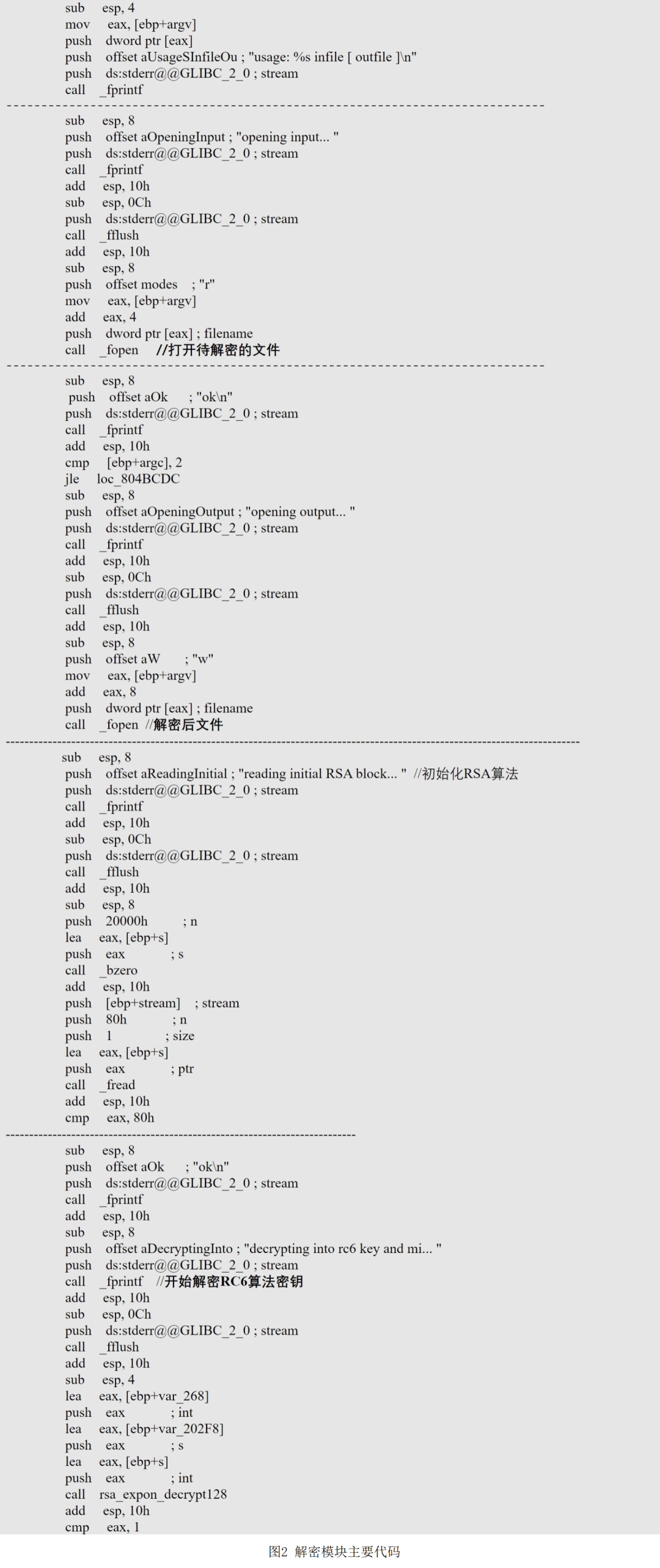

解密模塊是通用模塊,可被其他模塊調(diào)用對指定文件進(jìn)行解密,采用了與NOPEN遠(yuǎn)控木馬(參見《“NOPEN”遠(yuǎn)控木馬分析報(bào)告》)類似的RSA+RC6加密算法。如圖2所示。

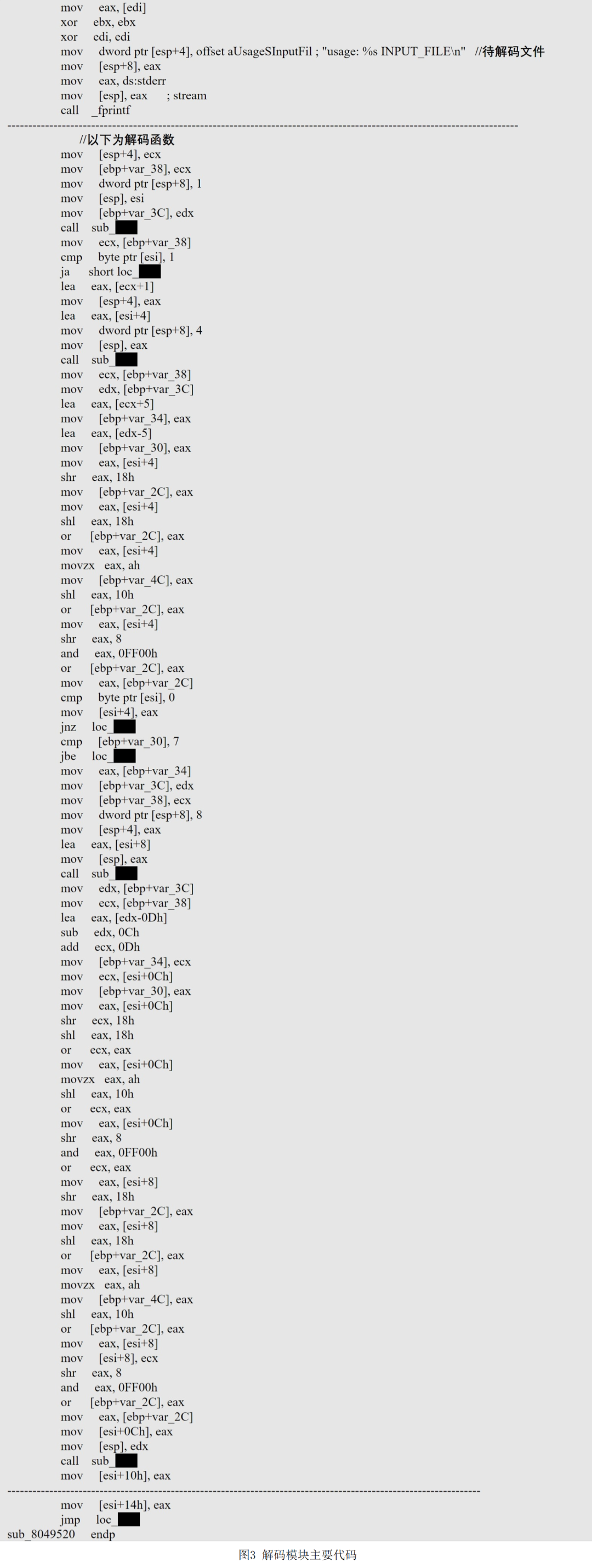

與解密模塊類似,解碼模塊也是通用模塊,可以被其他模塊調(diào)用對指定文件進(jìn)行解碼,但采用了自編碼算法。如圖3 所示。

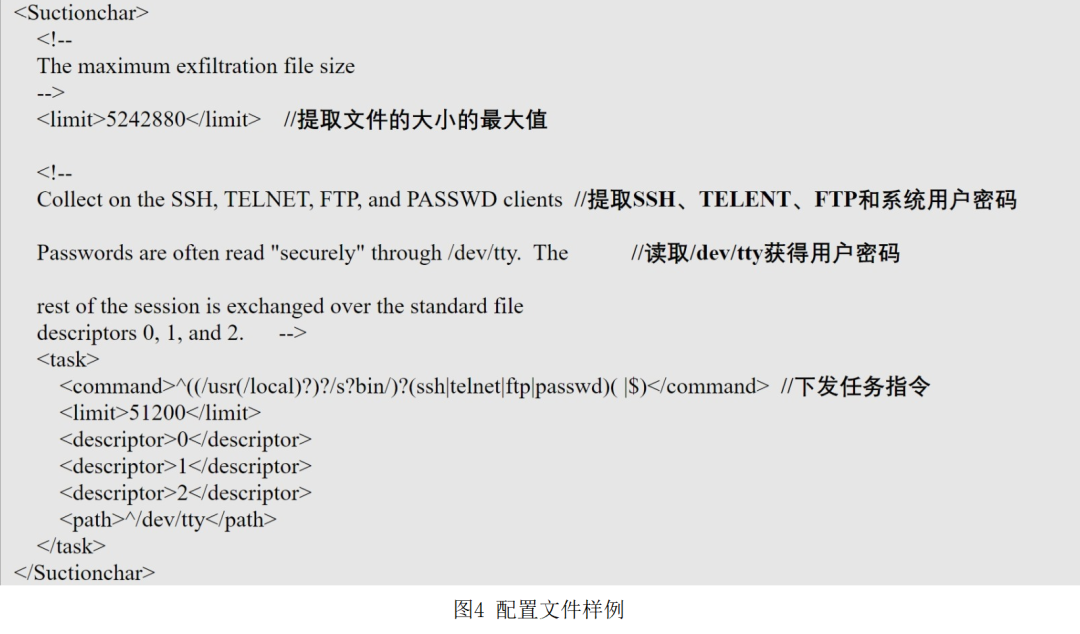

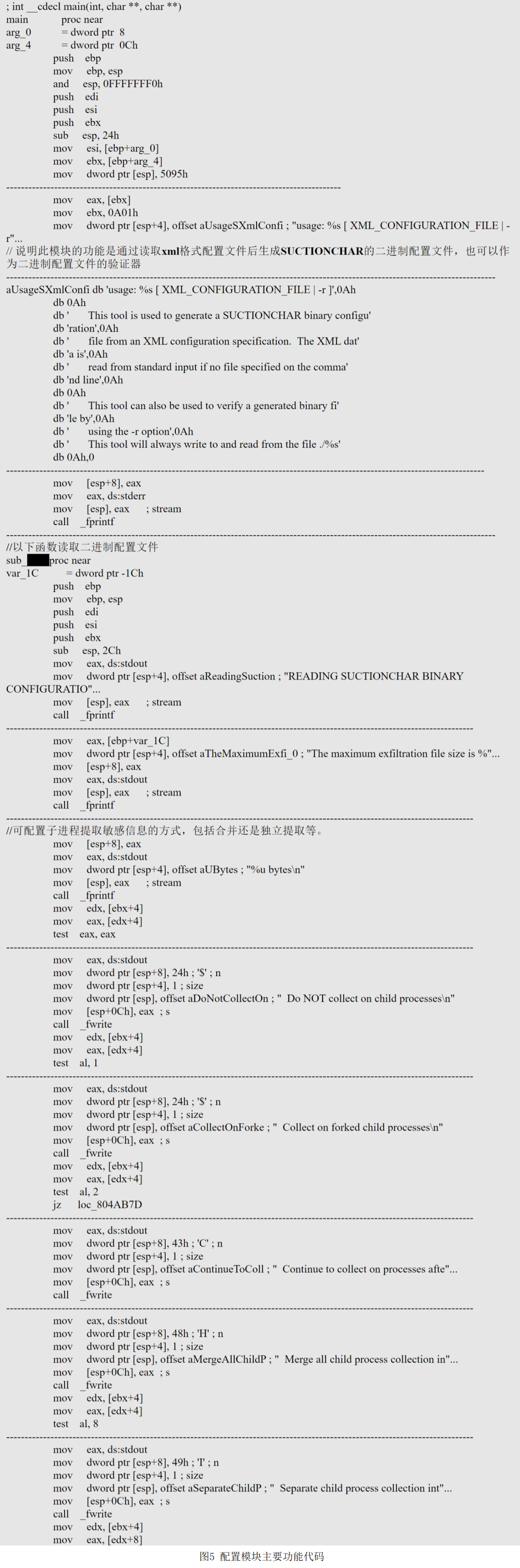

配置模塊的主要功能是讀取攻擊者遠(yuǎn)程投送的xml格式配置文件中的指令和匹配規(guī)則,并生成二進(jìn)制配置文件,從而由“監(jiān)視模塊”和“間諜模塊”調(diào)用后在受害主機(jī)上查找相關(guān)內(nèi)容。如圖4、圖5所示。

間諜模塊的主要功能是按照攻擊者下發(fā)的指令和規(guī)則從受害主機(jī)上提取相應(yīng)的敏感信息并輸出到指定位置。如圖6所示。

在分析過程中,我們還發(fā)現(xiàn)另外兩個模塊,分別是配置文件生成模塊和守護(hù)者模塊。其中,配置文件生成模塊的功能可能是生成ini臨時配置文件,而守護(hù)者模塊與間諜模塊具有很高的代碼相似性,可能是為不同版本系統(tǒng)生產(chǎn)的變種。

基于上述分析結(jié)果,技術(shù)分析團(tuán)隊(duì)認(rèn)為,“飲茶”編碼復(fù)雜,高度模塊化,支持多線程,適配操作系統(tǒng)環(huán)境廣泛,包括FreeBSD、Sun Solaris系統(tǒng)以及Debian、RedHat、Centos、Ubuntu等多種Linux發(fā)行版,反映出開發(fā)者先進(jìn)的軟件工程化能力。“飲茶”還具有較好的開放性,可以與其他網(wǎng)絡(luò)武器有效進(jìn)行集成和聯(lián)動,其采用加密和校驗(yàn)等方式加強(qiáng)了自身安全性和隱蔽性,并且其通過靈活的配置功能,不僅可以提取登錄用戶名密碼等信息,理論上也可以提取所有攻擊者想獲取的信息,是功能先進(jìn),隱蔽性強(qiáng)的強(qiáng)大網(wǎng)絡(luò)武器工具。

在此次針對西北工業(yè)大學(xué)的攻擊中,美國NSA下屬特定入侵行動辦公室(TAO)使用“飲茶”作為嗅探竊密工具,將其植入西北工業(yè)大學(xué)內(nèi)部網(wǎng)絡(luò)服務(wù)器,竊取了SSH、TELNET、FTP、SCP等遠(yuǎn)程管理和遠(yuǎn)程文件傳輸服務(wù)的登錄密碼,從而獲得內(nèi)網(wǎng)中其他服務(wù)器的訪問權(quán)限,實(shí)現(xiàn)內(nèi)網(wǎng)橫向移動,并向其他高價值服務(wù)器投送其他嗅探竊密類、持久化控制類和隱蔽消痕類網(wǎng)絡(luò)武器,造成大規(guī)模、持續(xù)性敏感數(shù)據(jù)失竊。隨著調(diào)查的逐步深入,技術(shù)團(tuán)隊(duì)還在西北工業(yè)大學(xué)之外的其他機(jī)構(gòu)網(wǎng)絡(luò)中發(fā)現(xiàn)了“飲茶”的攻擊痕跡,很可能是TAO利用“飲茶”對中國發(fā)動了大規(guī)模的網(wǎng)絡(luò)攻擊活動。

原文鏈接:https://mp.weixin.qq.com/s/m3GKO0aIbwPkIr03uvPIfQ